Panel Kontroli Dostępu

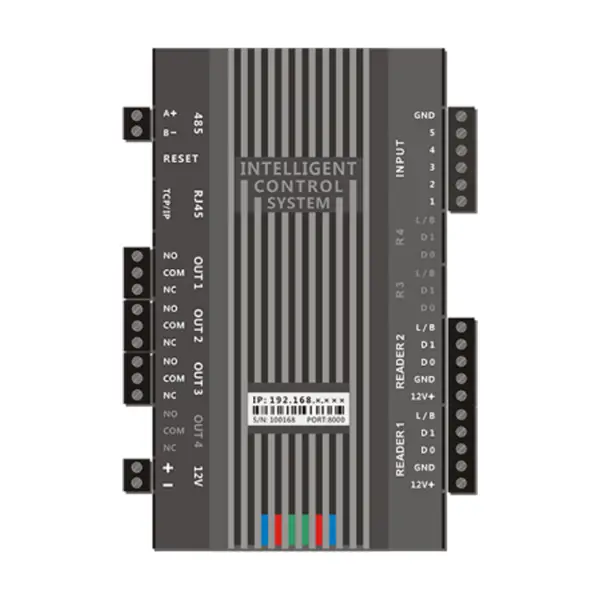

IM.EA. MY06

The IM.EA. Panel kontroli dostępu MJ06 to skuteczna i stabilna kontrola dostępu dostosowana do współczesnych wymagań zarządzania bezpieczeństwem. Jest ważnym elementem mechanizmów kontroli dostępu w wielu lokalizacjach, w tym budynki biurowe firmy, Szkoły, Hotele, Społeczności mieszkalne, oraz innych, skutecznie gwarantując bezpieczeństwo i porządek dostępu i wyjścia osób na terenie obiektu.

-

Panel obsługuje podwójne czytniki kart dla zwiększonego bezpieczeństwa wejścia i wyjścia.

-

Oferuje zarządzanie na dużą skalę z 45,000 Pojemność kart.

-

Przechowywanie offline 21,000 Rejestry zapewniają niezawodną integralność danych.

Rozpoznawanie twarzy

Wyświetlacz LED

8 Pary detektorów podczerwieni

QR

Przegląd panelu kontroli dostępu

Panel kontroli dostępu jest kluczowym elementem w zarządzaniu bezpiecznym wejściem; łączy różne urządzenia uwierzytelniające, Zamki, oraz systemy monitoringu. Jest napędzany przez wydajny procesor, który pomaga szybko przetwarzać dane i utrzymywać spójną komunikację między terminalami a centralnym oprogramowaniem zarządzania. Jej solidna konstrukcja gwarantuje długoterminową niezawodność przy minimalnych przestojach, co czyni ją idealną dla infrastruktury krytycznej, takiej jak biura korporacyjne, Szkoły, Hotele, oraz osiedla mieszkaniowe. Dodatkowo, System zapewnia Komunikacja szyfrowana, zapobieganie nieautoryzowanemu dostępowi do wrażliwych informacji użytkowników.

Integracja inteligentnych systemów

Administratorzy mogą zaprogramować panel kontroli dostępu tak, aby akceptował wiele systemów weryfikacji, takich jak Karty RFID, Czytniki biometryczne, Kody QR, i Aplikacje mobilne. Może się także integrować z Systemy rejestracji czasu pracy, Oprogramowanie do zarządzania odwiedzającymi, i Platformy monitoringu wideo stworzenie kompleksowej sieci bezpieczeństwa. Funkcje takie jak Wielodrzwiowe blokady, Anty-Passback, i Monitorowanie w czasie rzeczywistym wzmocnić bezpieczeństwo obiektu przy jednoczesnym zapewnieniu płynnego ruchu personelu.

Funkcje

- Szybka i stabilna komunikacja dzięki wydajnemu procesorowi

- RFID, Uwierzytelnianie biometryczne, Kod QR, oraz uwierzytelnianie mobilne

- Możliwości wielodrzwiowego blokowania i zdolności anty-zwrotne

- Bezpieczeństwo danych poprzez szyfrowaną komunikację

- Zgodność z obecnością i zarządzaniem odwiedzającymi

- Scentralizowany i zdalny monitoring

- Wsparcie projektowania modułowego dla niezwykle elastycznego sprzętu

- Modułowe projektowanie sprzętu zwiększa efektywność konserwacji, umożliwiając łatwą wymianę lub modernizację części

- Szczegóły produktu

- Specyfikacje

- Instalacja i zastosowanie

- Notatki

- FAQ

Szczegóły produktu

Funkcje funkcjonalne

Wielokanałowe wejście i wyjście

- Czytnik wejścia karty z dwoma kartami: Dwa wejścia czytników kart z elastyczną weryfikacją wejścia lub wyjścia.

Przykład: W budynku korporacyjnym, Pracownicy przesuwają palcami do przodu i z wychodzenia, aby uniknąć tailgatingu. - Wyjście z podwójnym sterowaniem: Przykład: Drzwi hotelowe kontrolują jednocześnie zamek i stan monitorujący.

Zarządzanie pozwoleniami na dużą skalę

- 45,000 Prawa do zarządzania kartą

- Wygodne ustawianie uprawnień za pomocą oprogramowania do zarządzania

- Przykład: Personel sprzątający zaprogramowany do wchodzenia po godzinach

Funkcja przechowywania offline

- 21,000 Rekordy przechowywania offline

- Automatyczne przesyłanie po przywróceniu sieci

- Zapewnia integralność i niezawodność danych

Kroki instalacji

- Określ miejsce instalacji

- Zainstaluj panel sterowania

- Zainstaluj czytnik kart (via via Wiegand lines)

- Connect urządzenia sterujące (Zamki elektryczne, by Magnes)

- Podłącz zasilacz (DC 12V)

- Konfiguruj ustawienia komunikacji (RS485 lub TCP/IP)

Metoda użycia

- Ustawianie uprawnień: Rejestruj użytkowników i ustaw uprawnienia dostępu

- Wchodzenie/wychod personelu: Weryfikacja kart dostępu

- Zapytanie o rekord: Użyj oprogramowania do zarządzania lub panelu sterowania do logów dostępu

Notatki

- Zawsze wyłączaj zasilanie przed okablowaniem, aby zapobiec porażeniu prądem

- Unikaj wysokich temperatur, wilgoć, oraz zakłócenia elektromagnetyczne

- Okresowo sprawdzaj wydajność urządzenia

- Zadzwoń po profesjonalistów w sprawie napraw

Wielokanałowe wejście i wyjście

- Czytnik wejścia karty z dwoma kartami: Dwa wejścia czytników kart z elastyczną weryfikacją wejścia lub wyjścia.

Przykład: W budynku korporacyjnym, Pracownicy przesuwają palcami do przodu i z wychodzenia, aby uniknąć tailgatingu. - Wyjście z podwójnym sterowaniem: Dwa wyjścia sterujące, które można podłączyć do zamków elektrycznych lub magnesów drzwiowych dla precyzyjnej kontroli jednych lub dwóch drzwi.

Przykład: Drzwi hotelowe kontrolują jednocześnie zamek i stan monitorujący.

Zarządzanie pozwoleniami na dużą skalę

- 45,000 Prawa do zarządzania kartą

- Wygodne ustawianie uprawnień za pomocą oprogramowania do zarządzania

- Przykład: Personel sprzątający zaprogramowany do wchodzenia po godzinach

Funkcja przechowywania offline

- 21,000 Rekordy przechowywania offline

- Automatyczne przesyłanie po przywróceniu sieci

- Zapewnia integralność i niezawodność danych

Specyfikacje

Parametry techniczne

| Parametr | Szczegóły |

| Pojemność | 45,000 Prawa do zarządzania kartą, 21,000 Rekordy przechowywania offline |

| Interfejs komunikacyjny | Interfejs komunikacyjny RS485, Odległość komunikacyjna do 1200 m; opcjonalny moduł TCP/IP do zdalnej kontroli sieci |

| Napięcie robocze | DC 12V |

| Temperatura robocza | -10°C ~ 50°C |

| Wilgotność robocza | 10% ~ 90% RH, brak kondensacji |

Instalacja i zastosowanie

Kroki instalacji

Kroki instalacji

- Określ miejsce instalacji

- Zainstaluj panel sterowania

- Zainstaluj czytnik kart (via via Wiegand lines)

- Connect urządzenia sterujące (Zamki elektryczne, by Magnes)

- Podłącz zasilacz (DC 12V)

- Konfiguruj ustawienia komunikacji (RS485 lub TCP/IP)

Metoda użycia

- Ustawianie uprawnień: Rejestruj użytkowników i ustaw uprawnienia dostępu

- Wchodzenie/wychod personelu: Weryfikacja kart dostępu

- Zapytanie o rekord: Użyj oprogramowania do zarządzania lub panelu sterowania do logów dostępu

Notatki

- Podczas instalacji i okablowania, Pamiętaj, aby odłączyć zasilanie, aby zapobiec porażeniu prądem i uszkodzeniom sprzętu.

- Unikaj używania urządzenia w wysokiej temperaturze, wilgotne lub silne środowiska zakłóceń elektromagnetycznych.

- Regularnie sprawdzaj stan działania urządzenia, takie jak szybkość reakcji czytnika kart oraz stan działania zamka elektrycznego, aby zapewnić normalne działanie systemu kontroli dostępu.

- Jeśli urządzenie ulegnie awarii, Nie rozbieraj go samodzielnie, Skontaktuj się z profesjonalnym personelem technicznym w sprawie konserwacji.

FAQ

Notatki

- Zawsze wyłączaj zasilanie przed okablowaniem, aby zapobiec porażeniu prądem

- Unikaj wysokich temperatur, wilgoć, oraz zakłócenia elektromagnetyczne

- Okresowo sprawdzaj wydajność urządzenia

- Zadzwoń po profesjonalistów w sprawie napraw

Skontaktuj się z nami już dziś

♦Wysoka jakość, Turnikety w konkurencyjnych cenach

♦Terminowe dostarczanie, Zasięg globalny

♦Darmowa, szczegółowa wycena w środku 12 Godzin

Poproś o wycenę

Niezależnie od tego, czy potrzebujesz naprawy, Wizyta w miejscu, Cytat lub po prostu ogólne pytania, jesteśmy tu, aby pomóc. Skontaktuj się z nami już dziś, a nasz zespół odezwie się ponownie w ciągu dnia 24 Godzin